SC-200 Microsoft 安全运营分析师课程和 SIM

通过讲师指导的实验室和 24/7 的实践模拟,为 SC-200 考试做好准备

讲师:John Christopher

口袋资源独家Udemy付费课程,独家中英文字幕,配套资料齐全!

用不到1/10的价格,即可享受同样的高品质课程,且可以完全拥有,随时随地都可以任意观看和分享。

你将学到什么

- 学习通过 SC-200 考试所需的概念并进行实践活动

- 获得涉及保护 Microsoft 365 和 Azure 服务的大量知识

- 获得 Microsoft 365 安全操作的大量实践经验

- 利用可以随时随地访问的实际模拟!

要求

- 愿意投入时间并练习课程中所示的步骤

描述

我们真诚地希望您会同意,这种培训比 Udemy 上的平均课程要丰富得多!

有权访问以下内容:

- 由拥有 20 多年培训经验、培训过数千人的讲师授课,同时也是 Microsoft 认证培训师

- 讲座以简单易学的方式向刚开始使用本材料的人解释概念

- 讲师指导动手和模拟练习,即使您几乎没有经验也可以遵循

涵盖的主题包括实践讲座和实践教程:

介绍

- 欢迎来到课程

- 了解 Microsoft 环境

- Active Directory 域的基础

- RAS、DMZ 和虚拟化的基础

- Microsoft 云服务的基础

- 不要跳过:有关 Microsoft 云服务的第一件事

- 不要跳过:Azure AD 现已重命名为 Entra ID

- 约翰·克里斯托弗的问题

- 课程中涵盖的概念的顺序

进行动手活动

- 不要跳过:使用课程中的作业

- 创建免费的 Microsoft 365 帐户

- 激活 Defender for Endpoint and Vulnerities 的许可证

- 获取免费的 Azure 积分

在 Microsoft Defender XDR 中配置设置

- Microsoft 365 Defender 简介

- 扩展检测和响应 (XDR) 目的的概念

- Microsoft Defender 和 Microsoft Purview 管理中心

- Microsoft Sentinel 的概念

- Microsoft Defender for Endpoint 的管理概念

管理资产和环境

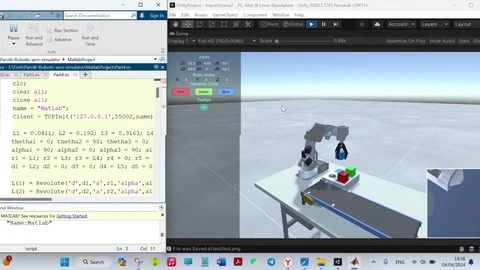

- 设置 Windows 11 虚拟机端点

- 注册 Intune 以获得攻击面减少 (ASR) 支持

- 加入使用 Defender for Endpoint 管理设备

- 关于 Defender for Endpoint 中的额外功能的说明

- 端点的事件、警报通知和高级功能

- 检查并响应端点漏洞

- 建议设备减少攻击面 (ASR)

- 配置和管理设备组

- Microsoft Defender 云版概述

- 使用 Microsoft Defender 漏洞管理识别面临风险的设备

- 管理端点威胁指标

- 使用设备发现来识别非托管设备

设计和配置 Microsoft Sentinel 工作区

- 规划 Microsoft Sentinel 工作区

- 配置 Microsoft Sentinel 角色

- 设计和配置 Microsoft Sentinel 数据存储、日志类型和日志保留

在 Microsoft Sentinel 中摄取数据源

- 确定要为 Microsoft Sentinel 摄取的数据源

- 配置和使用 MS Sentinel 连接器、Azure 策略和诊断设置

- 为 MS 365 Defender 和 Defender for Cloud 配置 Microsoft Sentinel 连接器

- 设计和配置系统日志和通用事件格式 (CEF) 事件集合

- 设计和配置 Windows 安全事件集合

- 配置威胁情报连接器

- 在工作区中创建自定义日志表以存储提取的数据

在 Microsoft Defender 安全技术中配置保护

- 规划和配置 Microsoft Defender for Cloud 设置

- 配置 Microsoft Defender for Cloud 角色

- 评估并推荐云工作负载保护并启用计划

- 配置 Azure 资源的自动加入

- 使用环境设置连接多云资源

在 Microsoft Defender XDR 中配置检测

- 使用 Microsoft 365 Defender 设置模拟实验室

- 在模拟实验室中对设备进行攻击

- 在 Microsoft 365 Defender 门户中管理事件和自动调查

- 在 Microsoft 365 Defender 中运行攻击模拟电子邮件活动

- 管理 Microsoft 365 Defender 门户中的操作和提交

- 使用 Kusto 查询语言 (KQL) 识别威胁

- 使用 Microsoft 安全分数识别并修复安全风险

- 在 Microsoft 365 Defender 门户中分析威胁分析

- 配置和管理自定义检测和警报

在 Microsoft Sentinel 中配置检测

- Microsoft Sentinel 分析规则的概念

- 配置融合规则

- 配置 Microsoft 安全分析规则

- 配置内置定时查询规则

- 配置自定义定时查询规则

- 配置近实时 (NRT) 分析规则

- 从内容中心管理分析规则

- 管理和使用监视列表

- 管理和使用威胁指标

响应 Microsoft Defender XDR 中的警报和事件

- 使用策略修复电子邮件、团队、SharePoint 和 OneDrive 的威胁

- 使用 Defender for Office 365 调查、响应和修复威胁

- 了解 Microsoft 365 Defender 中的数据丢失防护 (DLP)

- 实施数据丢失防护策略 (DLP) 进行响应和警报

- 调查并响应数据丢失防护 (DLP) 策略生成的警报

- 了解内部风险政策

- 制定内部风险政策

- 调查并响应内部风险政策生成的警报

- 使用 Microsoft Defender for Cloud Apps 发现和管理应用程序

- 使用 Defender for Cloud Apps 识别、调查和修复安全风险

响应 Microsoft Defender for Endpoint 识别的警报和事件

- 配置用户和实体行为分析设置

- 使用实体页面调查威胁

- 配置异常检测分析规则

使用其他 Microsoft 工具丰富调查

- 了解统一审核日志许可和要求

- 设置统一审核权限并启用支持

- 使用统一审计日志进行威胁搜寻

- 使用内容搜索执行威胁搜寻

管理 Microsoft Sentinel 中的事件

- 配置事件生成

- Microsoft Sentinel 中的分类事件

- 调查 Microsoft Sentinel 中的事件

- 响应 Microsoft Sentinel 中的事件

- 调查多工作空间事件

在 Microsoft Sentinel 中配置安全编排、自动化和响应 (SOAR)

- 创建和配置自动化规则

- 创建和配置 Microsoft Sentinel 剧本

- 配置分析规则以触发自动化规则

- 从警报和事件触发剧本

使用 KQL 寻找威胁

- 使用 Kusto 查询语言 (KQL) 识别威胁

- 解读 Microsoft Defender 门户中的威胁分析

- 使用 KQL 创建自定义搜寻查询

使用 Microsoft Sentinel 寻找威胁

- 使用 Microsoft Sentinel 中的 MITRE ATT&CK 分析攻击向量覆盖范围

- 自定义内容库搜索查询

- 创建自定义狩猎查询

- 使用狩猎书签进行数据调查

- 使用 Livestream 监控狩猎查询

- 检索和管理归档日志数据

- 创建和管理搜索职位

响应 Microsoft Defender for Cloud 中的警报和事件

- 设置电子邮件通知

- 创建和管理警报抑制规则

- 在 Microsoft Defender for Cloud 中设计和配置工作流自动化

- 在 Microsoft Defender for Cloud 中生成示例警报和事件

- 使用 MS Defender for Cloud 建议修复警报和事件

- 管理安全警报和事件

- 分析 Microsoft Defender 的云威胁情报报告

使用工作簿分析和解释数据

- 激活和自定义 Microsoft Sentinel 工作簿模板

- 创建自定义工作簿

- 配置高级可视化

结论

- 清理你的实验室环境

- 获取 Udemy 证书

- 奖金 我该去哪里?

本课程适合谁:

- 有兴趣学习和通过 Microsoft SC-200 考试的 IT 人员

- 有兴趣深入了解 Microsoft 365 安全操作的人们

声明:口袋资源网(koudaizy.com)提供的所有课程、素材等资源全部来源于互联网,赞助VIP仅用于对口袋资源服务器带宽及网站运营等费用支出做支持,从本站下载资源,说明你已同意本条款。